情報セキュリティは、個人や企業が保有する機密情報、個人情報、知的財産などを、不正アクセス、漏洩、改ざん、ウイルス感染などの脅威から守るために非常に重要です。適切な対策を怠ると、信用の失墜、金銭的な損失、法的責任、事業継続の危機につながるリスクがあります。情報セキュリティは、事業継続と企業の信頼維持に不可欠な要素のためしっかり学習しておきましょう。

画像参照:https://group.gmo/security/security-all/information-security/

攻撃の概要

攻撃者の種類と攻撃の動機に関する用語を下記に整理します。

| ダークウェブ | Torなどの特別なブラウザがないとアクセスできない、匿名性が高く隠されたインターネット領域です。個人情報や機密情報が盗まれて取引されたり、違法な行為が行われたりする温床として知られています。 |

| サイバーキルチェーン | サイバー攻撃が一連の段階を経て進むプロセスを体系的に整理したフレームワークです。攻撃者の行動を「偵察」「武器化」「デリバリー」「エクスプロイト(攻撃)」「インストール」「コマンド&コントロール(C&C)」「目的の実行」の7つの段階に分類し、各段階で対策を講じることで、攻撃の早期発見と阻止を目指します。 |

| サイバーテロリズム | インターネットやコンピュータネットワークを介して行われるテロ行為で、社会基盤の麻痺や社会経済活動への重大な支障を目的とします。物理的な攻撃とは異なり、情報の窃取、システムの破壊、改ざん、機能不全などを行い、経済的損失や個人情報の流出を引き起こす可能性があります。 |

| ハクティビズム | 「ハッキング(hacking)」と「アクティビズム(activism、積極行動主義)」を組み合わせた言葉で、政治的・社会的な信念を訴える目的で、ハッキング技術を用いて行われる政治的活動です。金銭目的のサイバー犯罪とは異なり、社会正義の実現、政府や企業への抗議、検閲への抵抗などを目的とします。 |

Tor(トーア)

通信内容を暗号化し、複数のリレーサーバーを経由させることで、利用者のIPアドレス(身元)を隠蔽して匿名性を確保する無料のオープンソースソフトウェア・ネットワークです。リレーサーバー

クライアントと宛先(サーバーや他のユーザー)の中間に立ち、データやメールを中継・転送するサーバーです。検閲(けんえつ)

国家などの行政権が、書籍、映画、放送、ネット記事などの表現内容を発表前に強制的に審査し、不適当と認めた場合にその全部または一部の発表を禁止・制限することです。

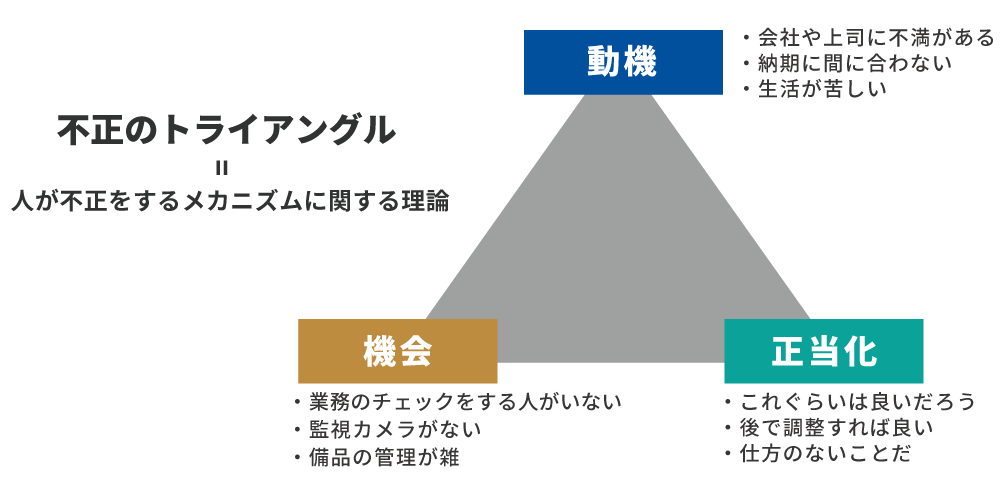

不正のトライアングル

「不正のトライアングル」とは、動機、機会、正当化の3つの要素が揃ったときに不正行為が発生しやすくなるという理論です。これは、企業などで内部不正を防ぐためのフレームワークとして広く活用されています。

画像参照:https://www.trinity4e.com/triangle.html

- 動機:不正を行わざるを得ない個人的なプレッシャー(経済的困窮、仕事上のストレスなど)です。

- 機会:不正を実行できる環境や、それを可能にするような内部統制の甘さです。

- 正当化:不正行為を自分の中で「自分は会社に貢献しているから」「今回は許されるだろう」などと合理化してしまう心理です。

この理論を理解することで、企業は各要素に対する対策を講じ、不正を未然に防ぐことが可能になります。

マルウェア

コンピューターやその利用者に被害をもたらすことを目的とした、悪意のあるソフトウェアをマルウェアと呼びます。 もともとコンピューターウイルスやワームなどと呼ばれていましたが、悪意のあるソフトウェアを総称する用語としてマルウェアが広まりました。

コンピュータウィルス

コンピュータウイルスは、他のプログラムに付着して自己複製し、意図的に被害をもたらす悪意のあるプログラムです。感染すると、ファイルの破壊や個人情報の漏洩、コンピュータの誤作動などの被害を引き起こす可能性があります。感染経路は、メールの添付ファイルや不正なWebサイト、USBメモリなど多岐にわたります。

特徴

- 自己増殖能力: 自身を他のプログラムにコピーすることで増殖し、感染を広げます。

- 寄生: 他のプログラムやファイルに寄生して活動します。

- 悪意のある動作: 感染すると、ファイルの破壊、データの窃盗、意図しない動作などを引き起こします。

感染経路

- 電子メール: 不審な添付ファイルやリンクをクリックする。

- Webサイト: 不正なWebサイトを閲覧する、または不正なソフトウェアをダウンロードする。

- リムーバブルメディア: 出所不明なUSBメモリやディスクを使用する。

- 脆弱性: OSやソフトウェアの更新を怠っていると、その脆弱性を突かれて感染する。

主な被害

- データ被害: ファイルの破壊、改ざん、削除、個人情報や機密情報の漏洩。

- コンピュータの不具合: パフォーマンスの低下、動作の遅延、コンピュータが起動できなくなるなど。

- 不正利用: 他のコンピュータへのサイバー攻撃の踏み台にされる(ボット型ウイルスなど)。

- 経済的損失: 企業であれば、業務停止や復旧費用、信頼失墜といった被害も想定されます。

ボット型ウイルス

感染したコンピュータを外部から遠隔操作(乗っ取り)できるマルウェアです。

感染時の対処法

- ネットワークから切断する: まず速やかにインターネットから切断し、感染拡大を防ぎます(LANケーブルを抜く、Wi-Fiをオフにするなど)。

- ウイルススキャンを実行する: 最新のセキュリティ対策ソフトでフルスキャンを行い、感染の有無を確認します。

- ウイルスを駆除する: 検出されたウイルスは、セキュリティソフトの指示に従って駆除します。

- パスワードを変更する: 感染したコンピュータからログインしていた各種サービスのアカウントパスワードを変更します。ウイルスによってパスワードが盗まれている可能性があるためです。

- バックアップから復旧する: 感染によって失われたファイルなどがあれば、バックアップから復旧を試みます。

トロイの木馬

トロイの木馬とは、無害なプログラムを装ってコンピューターやスマートフォンに侵入し、情報窃取やシステム破壊などの悪意ある活動を行う「マルウェア」の一種です。ギリシャ神話のトロイア戦争で、ギリシャ軍が巨大な木馬に兵士を隠して城内に持ち込ませ、都市を陥落させた故事に由来しています。

特徴と感染経路

- 特徴:

- 見かけの偽装:ユーザーが信頼できる正規のソフトウェアやファイルのように見せかけます。

- 自己増殖しない:自己増殖する「コンピューターウイルス」とは異なり、単体で悪意のある動作を行います。

- バックドアの開設:侵入後、外部からの指示を待つための「バックドア」を開き、追加のマルウェアをダウンロードさせたり、デバイスを乗っ取ったりします。

- 感染経路:

- 不審なメールの添付ファイルを開く。

- マルウェアが仕込まれたWebサイトにアクセスする。

- 外部ストレージ(USBメモリなど)を介して感染する。

被害

- 個人情報や機密情報の流出

- クレジットカード情報の不正利用

- データの破壊やランサムウェアによる暗号化

- デバイスを乗っ取られ、DDoS攻撃などの踏み台にされる

対処法と予防策

- 感染時:

- インターネット接続を直ちに切断し、外部からの通信を遮断する。

- セキュリティソフトでウイルススキャンを実行し、駆除する。

- 予防策:

- メールの添付ファイルやリンクは安易に開封しない。

- 信頼できないWebサイトからのダウンロードは避ける。

- セキュリティソフトを導入し、常に最新の状態に保つ。

- OSやアプリケーションのアップデートをこまめに行う。

スパイウェア

スパイウェアとは、ユーザーの同意なくデバイスに侵入し、個人情報や行動履歴を秘密裏に収集して外部に送信する不正なソフトウェアです。キーボードの入力情報(キーロガー)を記録したり、ブラウザの閲覧履歴を収集したりして、ID、パスワード、クレジットカード情報などの重要な情報を盗み出す悪質なケースもあれば、マーケティング目的で利用されることもあります。

主な特徴

- 秘密裏な活動:ユーザーに気づかれないように、PCやスマートフォンの裏側で密かに動作します。

- 情報収集:ログイン情報、クレジットカード情報、ウェブサイトの閲覧履歴、入力した文字などを収集します。

- 外部への送信:収集した情報を、第三者(開発元や顧客企業など)に自動的に送信します。

- 「利便性」を装う:ユーザーに「便利なソフト」や「無料アプリ」と偽ってインストールさせることがあります。

感染経路

- 不正なソフトウェア:フリーソフトやアプリのダウンロード時に紛れ込んでいる場合があります。

- 不審なメール:メールに記載されたURLをクリックしたり、添付ファイルをダウンロードしたりすることで感染することがあります。

- 不審なウェブサイト:悪質なウェブサイトにアクセスすることで感染する可能性があります。

被害に気づくための兆候

- パソコンの動作が遅くなる

- 見覚えのないツールバーやアイコンがブラウザに追加される

- ブラウザのホームページが勝手に書き換わる

- 意図しない広告が大量に表示される(ポップアップなど)

- インターネットに自動的に接続されることがある

対策方法

- セキュリティソフトの利用:信頼できるセキュリティソフトをインストールし、常に最新の状態に保つ。

- ソフトウェアの入手元に注意:公式サイトや信頼できるアプリストア以外からのダウンロードは避ける。

- 不審なメールに注意:心当たりのないメールの添付ファイルやURLは開かない。

- 利用規約をよく読む:ソフトウェアをインストールする際は、利用規約の内容をよく確認する。

ボット

ボットは「ロボット」の略で、あらかじめ決められたタスクを自動で実行するプログラムです。有益なものから悪意のあるものまで多岐にわたり、有用な例としては、ウェブサイトを巡回して情報を収集する検索エンジンのクローラーや、問い合わせに自動応答するカスタマーサポートのチャットボットなどがあります。一方、マルウェアとしてコンピュータに感染し、遠隔操作されたり個人情報を盗まれたりする危険性もあります。

有益なボット

- 検索エンジンのクローラー: Googleの「Googlebot」のように、ウェブサイトを巡回して情報を収集し、データベース化します。

- チャットボット: カスタマーサポートなどで、問い合わせに自動で応答します。AIが使われているものは、より自然な会話が可能です。

- パーソナルアシスタント: Siriや「OK、Google」のように、音声認識と連携して、さまざまな操作を自動で行います。

悪意のあるボット

- 不正プログラム: コンピュータウイルスの一種として、遠隔操作されたり、個人情報を盗まれたりします。

- ボットネット: 複数の感染したコンピュータがネットワークを組み、攻撃者によって一括して遠隔操作されることがあります。

- サイバー攻撃: DDoS攻撃の踏み台にされたり、Webサイトに過負荷をかけたり、不正なクリックを行ったりする目的で悪用されます。

DDoS攻撃(分散型サービス拒否攻撃)

複数の感染機器(ボットネット)から標的のサーバへ一斉に大量の通信を送るサイバー攻撃です。

ランサムウェア

ランサムウェアに感染すると、データが暗号化され使用できなくなると同時に、身代金を要求されます。業務が停止したり、機密情報が盗み出されて公開されるといった被害が発生する可能性があります。

主な被害

- データの暗号化:パソコンやサーバー内のファイルが暗号化され、利用できなくなります。

- 身代金の要求:データの復旧のために、身代金を支払うよう要求されます。

- 業務停止:システムが利用できなくなるため、企業活動やサービス提供が停止する可能性があります。

- 情報漏洩:データを盗み出され、さらに身代金を要求されたり、情報を公開されたりする可能性があります(二重恐喝)。

- 感染拡大:感染した端末から、ネットワークを通じて他の端末やシステムへと感染が拡大する可能性があります。

- 信用の失墜:情報漏洩などが発生すると、企業の社会的信用を失うリスクがあります。

感染が疑われた場合の対処法

- ネットワークから切断する:感染した端末のLANケーブルを抜く、Wi-Fiを切るなどして、ネットワークから直ちに切り離します。

- 再起動はしない:再起動すると、復旧に必要な情報が消えてしまう可能性があるため、安易に再起動しないでください。

- 専門家に相談する:セキュリティの専門家やシステム管理者などに連絡し、指示を仰ぎます。

ルートキット

ルートキットとは、不正アクセスしたコンピュータをリモートから攻撃者が制御するために使われる、隠蔽機能を持つマルウェアの集合体です。攻撃者がシステムへの管理者権限(root権限)を奪い、検出を避けるために自身や不正な活動の痕跡を隠します。個人情報の盗難やマルウェアのインストール、DDoS攻撃への利用など、様々な不正行為に悪用されます。

特徴

- 隠蔽機能: 自身や悪意のあるプログラムの存在を隠蔽し、セキュリティソフトなどによる検出を回避します。

- 深い侵入: オペレーティングシステム(OS)の深い部分や、場合によってはファームウェアにまで侵入します。

- 不正操作の実行: 攻撃者がバックドアを作成して遠隔操作したり、キーロガーを仕掛けたり、システムを乗っ取ったりするのを可能にします。

- 様々な被害: ユーザーの意図しないところで、個人情報や機密情報の窃盗、スパムメールの送信、サイバー攻撃の踏み台にされるなどの被害を引き起こします。

ファームウェア

パソコン、ルーター、家電などの電子機器を制御するために、本体のメモリ(ROM等)に組み込まれた基本ソフトウェアです。キーロガー

キーボードや画面上での入力操作を密かに記録し、ID、パスワード、クレジットカード情報などの個人情報を盗み出すマルウェアや物理的デバイスのことです。

感染経路

- マルウェアの実行や、悪意のあるウェブサイトの閲覧など、一般的な方法でインストールされることがあります。

ウィルス対策ソフトウェア

ウィルスを検出し、可能であれば駆除するソフトウェアを指します。ウィルスの検出方式には下記のように2種類存在します。

| 検出方式 | 概要 |

|---|---|

| パターンマッチング方式 | 既知のウイルスを、その特徴的なコード(シグネチャ)をまとめた定義ファイルと照合して検出する方法です。この方式は、登録されているウイルスに対しては検出率が高い一方で、未知のウイルスや新しい亜種には対応できないという弱点があります。 |

| ヒューリスティックスキャン方式 (ビヘイビア方式) | 既知のウイルス定義ファイルに頼らず、プログラムの不審な「行動パターン」や「コードの特性」を分析して未知のウイルスを検知するウイルス対策技術です。これは、システム領域の書き換えや自己複製など、通常のプログラムが行わないような異常な挙動を検出する手法です。 |

攻撃の種類

代表的なサイバー攻撃の手法を下記に整理します。

パスワードクラッキング

パスワードクラッキングとは、データを解析して他人のパスワードを不正に割り出すことです。 パスワードクラックによって不正ログインし、サイトの改ざんや個人情報を不正入手される被害が増えています。データの解析および解読方法としては、主に片っ端から総当たりで全てのIDやパスワード等を試してみる「ブルートフォース攻撃」や辞書に載っている単語を試す「辞書攻撃」、他のサイトから流出したパスワードを試してみる「パスワードリスト攻撃」があります。

フィッシング

フィッシングとは、信頼できる組織や個人を装って個人情報をだまし取るサイバー攻撃です。具体的には、偽のメールやウェブサイトを使い、パスワードやクレジットカード情報などの機密情報を盗み出します。攻撃者は、ユーザーの不安や欲望を煽って行動させ、不審なリンクをクリックさせたり、マルウェアに感染させたりすることもあります。

主な手口

- 偽のメールやメッセージ: 公的機関、金融機関、有名企業などを装い、緊急の対応を求める偽のメッセージが送られます。

- 偽のウェブサイト: 受信したリンクをクリックすると、本物そっくりの偽のログインページに誘導され、そこで情報を入力させてしまいます。

- マルウェアの感染: 悪意のあるリンクをクリックさせたり、偽の添付ファイルをダウンロードさせたりして、マルウェアに感染させます。

- 巧妙化する手口: AIの進化により、以前よりも自然で説得力のある文章が作成され、見抜くことが難しくなっています。また、SMS(スミッシング)や電話(ビッシング)を使った手口も増えています。

対策

- 不審なメールやリンクに注意する: 身に覚えのないメールや、リンクのURLが通常と異なる場合は、安易にクリックしたり、添付ファイルを開いたりしないことが重要です。

- 正規のウェブサイトか確認する: リンクをクリックした際は、必ずURLを確認し、ドメインが正しいか確かめます。

- セキュリティ対策ソフトを導入する: マルウェア感染を防ぐために、信頼できるセキュリティソフトを導入し、常に最新の状態に保ちます。

- 定期的な情報更新と知識のアップデート: 最新のフィッシング詐欺の手口を把握し、セキュリティリテラシーを高めることが重要です。

ソーシャルエンジニアリング

ソーシャルエンジニアリングとは、技術的な攻撃ではなく、人間の心理的な隙を突いて個人情報や機密情報を盗み出すサイバー攻撃の一種です。なりすまし、フィッシング、スピアフィッシングなど、様々な手口があり、電話やメール、SMSなどを介して行われます。パスワードや個人情報を安易に教えない、不審なメールのURLをクリックしない、最新のセキュリティ対策を施すなどの対策が重要です。

主な手口

- なりすまし: 公的機関や会社の担当者、同僚などを装って電話やメールで情報を聞き出す手口です。

- フィッシング: 偽のウェブサイトに誘導し、IDやパスワードなどの情報を入力させようとする手口です。

- スピアフィッシング:特定の個人や組織を標的に、実在の人物や組織を装ったメール等で機密情報を盗む「標的型サイバー攻撃」です。

- ビッシング・スミッシング: 電話(ビッシング)やSMS(スミッシング)で、ITヘルプデスクなどを装ってログイン情報を要求する手口です。

- トラッシング: ごみ箱や郵便受けなどを漁り、機密情報が書かれた書類などを盗み出す手口です。

- スケアウェア: 「ウイルスに感染しました」「アカウントが不正アクセスされました」といった偽の警告を表示し、不安を煽って有料のセキュリティ製品を購入させたり、情報を盗み出したりする手口です。

対策

- パスワード管理の徹底: パスワードを安易に教えない、パスワードを定期的に変更するなどの対策が重要です。

- 不審なメール・URLに注意: 身に覚えのないメールやSMS、異常に緊急性を煽るメッセージのリンクは安易にクリックしないようにします。

- 多要素認証(MFA)の利用: パスワードだけでなく、生体認証やワンタイムパスワードなど複数の認証要素を設定することで、不正アクセスを防ぎます。

- セキュリティソフトの導入: 常に最新のセキュリティソフトを導入し、システムを最新の状態に保つことが大切です。

- ショルダーハッキング防止: PCやATMでの操作時は、周囲に画面を覗き見られないように注意します。覗き見防止フィルムの活用も有効です。

サラミ法

サラミ法とは、不正行為が発覚しないように、少しずつ金銭や物品を盗む行為を指します。これは、サラミソーセージを一度に丸ごと盗むのではなく、少しずつスライスして盗むことから、発覚しにくいというイメージから名付けられています。

スキャベジング

スキャベジングは、不正に情報を入手する方法のひとつで、ゴミ箱あさり(scavenge)が語源です。 言葉どおり本当にゴミ箱をあさり、ゴミとして捨てられた紙情報などから情報を収集する行為を指すほか、ハードディスクやコンピューターの内部メモリーに残っている情報を探し出して不正に入手することを言います。

トラッシングとの違い

※基本ほぼ同義語となります。スキャベンジング: 廃棄物の中から価値のある情報(パスワードや顧客リスト)を「探し出す・あさる」行為を強調する言葉。

トラッシング: 単に「ゴミを漁る行為」そのものに焦点を当てた言葉。

ポートスキャン

ポートスキャンとは、ネットワークに接続されたコンピューター上のポート(通信の出入り口)が、どの程度開いているか、どんなサービスが動いているかを調べる技術です。これはネットワーク管理者がセキュリティ点検に使う一方、サイバー攻撃者が侵入経路を探すための偵察行為にも使われます。ポートスキャン自体は違法ではありませんが、不正利用のリスクがあるため、不要なポートを閉じたり、ファイアウォールを適切に設定したりするなどの対策が必要です。

仕組み

- ポートの特定: コンピューターはポートを介して通信します。ポートにはそれぞれ番号があり、役割が決まっています(例: HTTPはポート80、SSHはポート22など)。

- データ送信: ポートスキャンは、様々なポートに対してパケット(データ)を送信し、応答を調べます。

- 稼働状況の判断:

- オープンなポート: 応答があれば、サービスが稼働している(ポートが開いている)と判断できます。

- クローズなポート: 応答がなければ、ポートが閉じていると判断できます。

- OSやバージョンの特定: 応答の仕方から、稼働しているOSやサービスの種類、バージョンなどを特定することもあります。

目的

- ネットワーク管理・セキュリティ点検: システム管理者がセキュリティリスクを減らすために、不要なポートが開いていないかを確認する目的で利用します。

- サイバー攻撃の準備: 攻撃者がシステムに侵入できる脆弱な箇所(開いているポート)を見つけるために利用します。

主な対策

- 不要なポートを閉じる: サービスが不要なポートは停止し、待ち受け状態をなくします。

- ファイアウォールを有効にする: 不要な通信が外部からアクセスできないように、ファイアウォールの設定を適切に行います。

- OSやソフトウェアを最新の状態に保つ: セキュリティパッチを適用し、既知の脆弱性を解消します。

- IDS/IPSなどの導入: 不審な通信を検知するシステム(侵入検知/防御システム)を導入します。

DoS攻撃

DoS攻撃とは、単一のコンピューターから大量のデータを送りつけ、Webサイトやサーバーに過剰な負荷をかけて正常なサービス提供を妨害するサイバー攻撃です。この攻撃を受けると、Webサイトへのアクセスが遅延したり、利用できなくなったりする可能性があります。DDoS攻撃と違い、攻撃元が特定されやすいため、対策が比較的容易な場合があります。

DoS攻撃とは

- 目的: Webサイトやサーバーに過剰な負荷をかけ、通常利用者がサービスを利用できないようにすることです。

- 手法: 攻撃は1台のコンピューターから行われ、大量のアクセスを発生させたり、セキュリティの脆弱性を突いたりします。

- 被害: サービスの遅延、一部機能の停止、業務停止などが発生します。攻撃目的は、嫌がらせ、抗議活動、金銭要求など様々です。

DoS攻撃とDDoS攻撃の違い

- DoS攻撃: 単一の攻撃元から行われます。

- DDoS攻撃: 複数のコンピューター(ボットネットなど)を悪用して、多数の攻撃元から一斉に攻撃します。

DoS攻撃の例

- フラッド攻撃: 大量のデータを送りつけてシステムを圧迫します。

- SYNフラッド攻撃: サーバーが接続を待機するリソースを使い果たすように、大量のSYNパケットを送信します。

- UDPフラッド攻撃: サイズの大きなパケットを大量に送りつけ、ネットワーク機器に負荷をかけます。

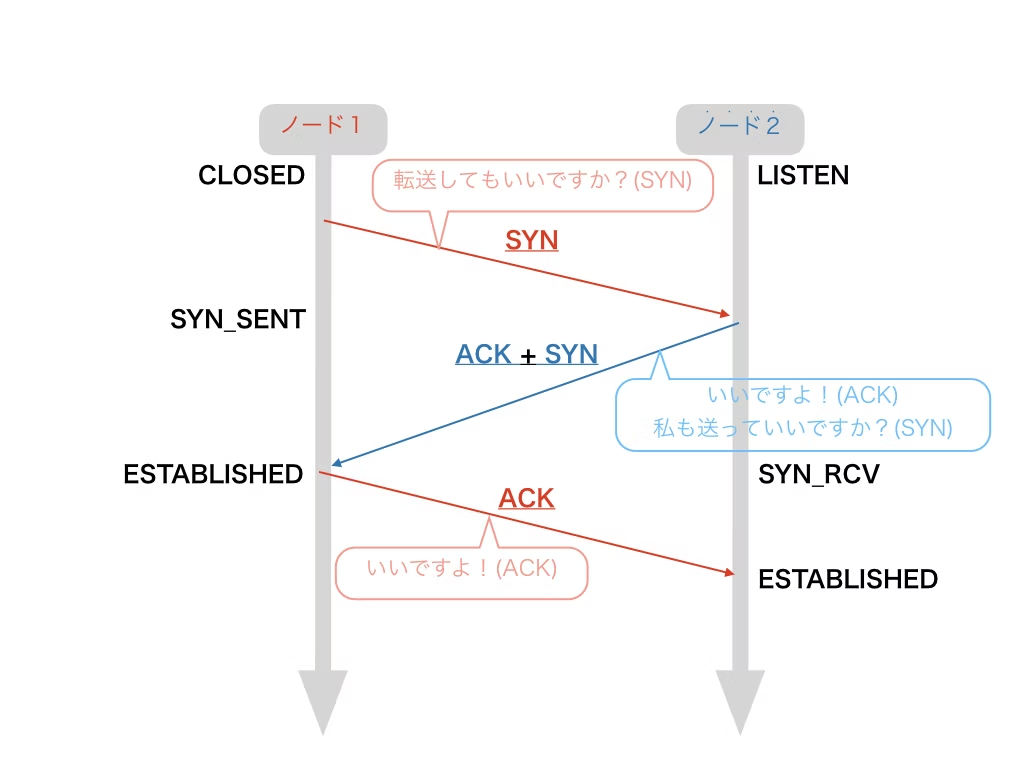

SYNパケット

TCP通信でクライアントがサーバへ接続を要求する際に最初に送信するパケット(SYNフラグ=1)です。画像参照:https://qiita.com/hamacccccchan/items/85682930505844509c18

- Ping of Death (PoD) 攻撃: 規定サイズを超える不正なPingパケットを送りつけ、システムの異常動作や停止を引き起こします。

- ブラウザリフレッシュによる攻撃: ブラウザの「更新」機能を連打し、大量のリクエストをサーバーに送り続けます。

DoS攻撃への対策

- 攻撃元IPアドレスの特定とブロック: 攻撃元が特定できれば、IPアドレスをブロックすることで被害を抑えられます。

- CDN(コンテンツデリバリーネットワーク)の利用: 大量のアクセスを分散させることで、負荷を軽減します。

- WAF(Webアプリケーションファイアウォール)の導入: 攻撃からWebアプリケーションを保護します。

バッファオーバーフロー

バッファオーバーフローとは、プログラムがメモリを確保した領域(バッファ)の容量を超えてデータを書き込んでしまうことで、プログラムの誤動作や不正なコード実行を引き起こす脆弱性です。この脆弱性を悪用した攻撃は、システムの異常終了や、管理者権限の奪取、不正プログラムの実行、他のシステムへの攻撃などに繋がる可能性があります。特にC言語やC++のように、メモリを直接操作できる言語で発生しやすい問題です。

概要

- バッファ: プログラムがデータを一時的に保存するためにメモリ上に確保する領域のことです。

- オーバーフロー: バッファの容量を超えたデータが送り込まれ、溢れ出す現象です。

- 脆弱性: バッファオーバーフローが発生するプログラムの弱点のことで、攻撃者はこの脆弱性を突いてシステムを不正に操作します。

攻撃が引き起こす被害例

- プログラムの異常終了: システムの動作が停止することがあります。

- 意図しないコードの実行: 攻撃者が仕込んだ悪意のあるコード(マルウェアなど)が実行される可能性があります。

- 管理者権限の奪取: システムの制御権を奪われる危険性があります。

- 他のシステムへの攻撃の踏み台: 侵害されたコンピューターが、さらに別のシステムを攻撃するための踏み台にされることがあります。

対策方法

開発者側の対策

- 安全な言語を使用する: メモリを直接扱えない言語(Java、PHPなど)を使用する。

- バッファサイズを確認する: 入力データの長さを常にチェックし、バッファの容量を超えないようにプログラムを設計する。

- 安全な関数を使用する: バッファオーバーフローの脆弱性が指摘されている関数(例: C言語の

scanf関数)の使用を避ける、または安全な代替関数を使用する。 - 脆弱性対策されたライブラリを使用する: 最新のセキュリティ修正が適用されたライブラリを使用する。

scanf関数

C言語の標準ライブラリ(stdio.h)で定義された、標準入力(キーボード)から書式化されたデータを読み込む関数です。

利用者側の対策

- OSやソフトウェアを最新状態に保つ: OSやアプリケーションを常にアップデートし、修正パッチを適用する。

- セキュリティソフトを導入する: ネットワーク監視機能などを備えたセキュリティソフトを導入し、最新の脅威に対応する。

DNSキャッシュポイズニング

DNSキャッシュポイズニングとは、DNSサーバーのキャッシュを偽の情報に改ざんし、ユーザーを正規のサイトではなく攻撃者が用意した偽サイトに誘導するサイバー攻撃です。これにより、フィッシング詐欺やマルウェア感染、個人情報の窃取などの被害が発生します。

攻撃の仕組み

- ユーザーがWebサイトのURLを入力すると、DNSサーバーが対応するIPアドレスを検索し、その情報がキャッシュに保存されます。

- 攻撃者は、このDNSサーバーのキャッシュに偽のIPアドレス情報を送り込みます。

- 偽情報がキャッシュされると、そのDNSサーバーを利用するユーザーは、本来のサイトではなく攻撃者の用意した偽サイトに誘導されます。

- この偽サイトでIDやパスワードを入力させられたり、マルウェアをダウンロードさせられたりする被害が発生します。

被害の例

- フィッシング詐欺: 本物の金融機関のサイトに似せた偽サイトに誘導され、認証情報やクレジットカード情報を盗まれる。

- マルウェア感染: 偽のソフトウェアアップデートを促され、マルウェアをインストールさせられる。

- メールの盗聴: メールサーバーの情報を偽装し、メールの内容を盗み取る。

対策

- DNSサーバーのポート番号をランダム化する: 攻撃が仕掛けられにくいように、DNSサーバーが通信に使うポート番号をランダムに設定します。

- オープンリゾルバにしない: 不特定多数からの問い合わせを受け付ける状態にしないことが重要です。

- DNSSECを導入する: DNSSECは、通信の正当性を検証するより安全なDNSの仕組みですが、まだ広く採用されていません。

リゾルバ

Webブラウザなどのアプリケーションから依頼を受け、ドメイン名(例: example.com)をIPアドレス(例: 192.0.2.1)に変換する(名前解決)DNSクライアントソフトです。DNSSEC

DNS応答にデジタル署名を付与し、その正当性を検証することで、DNSキャッシュポイズニングなどの改ざん攻撃を防ぐセキュリティ技術です。

SQLインジェクション

SQLインジェクションとは、ウェブサイトの脆弱性を利用して不正なSQL文を注入し、データベースを不正に操作するサイバー攻撃です。攻撃者は入力フォームに特殊なコードを打ち込み、情報の盗み出し、改ざん、削除などの被害を引き起こします。

仕組み

- ウェブアプリケーションは、入力されたデータをもとにデータベースを操作するSQL文を生成します。

- SQLインジェクションは、この入力フォームにSQL文の一部を意図的に送り込むことで、本来の構文を書き換えます。

- これにより、データベースに保存された個人情報などの機密情報が不正に取得されたり、データが改ざん・削除されたりします。

被害例

- 会員情報(メールアドレス、ログインID、パスワードなど)の流出

- クレジットカード情報の漏えい

- ウェブサイトの改ざん

- データベースのデータ削除による事業継続の困難

対策

- プレースホルダの利用: 可変部分を「?」などで示し、入力された文字をSQL文の一部ではなく、データとして安全に処理する方法です。

- エスケープ処理: ユーザーからの入力に含まれる特殊文字を、SQL文に影響を与えない無害な文字に変換する方法です。

- WAFの導入: Web Application Firewall(ウェブアプリケーションファイアウォール)を導入し、不正な通信を検知・遮断します。

- OS・ミドルウェアの更新: OSやアプリケーションを常に最新の状態に保ち、脆弱性を修正します。

クロスサイトスクリプティング(XSS)

クロスサイトスクリプティング(XSS)とは、Webサイトの脆弱性を利用して悪意のあるスクリプトを埋め込み、閲覧者に実行させるサイバー攻撃です。これにより、ユーザーの個人情報が盗まれたり、アカウントが乗っ取られたりする可能性があります。主な対策として、ユーザーの入力を無害化する「サニタイジング」や、入力値の制限、WAFの導入があります。

XSS攻撃の仕組み

- 脆弱性の発見: 攻撃者は、ユーザーからの入力値を表示するWebサイト(掲示板、アンケートフォームなど)の脆弱性(ユーザー入力の検証不足)を見つけます。

- スクリプトの埋め込み: 脆弱な箇所に、悪意のあるスクリプト(JavaScriptなど)を埋め込みます。

- スクリプトの実行: サイトを訪問したユーザーがそのページを閲覧すると、ブラウザは埋め込まれたスクリプトを正規のコンテンツとして解釈し、実行してしまいます。

被害例

- 個人情報の窃取: ユーザーのCookie(セッション情報)を盗み、個人情報やアカウント情報を不正に取得する。

- アカウントの乗っ取り: 盗んだセッションIDを使って正規のユーザーになりすまし、不正な操作を行う(セッションハイジャック)。

- マルウェア感染: 悪意のあるサイトに誘導され、マルウェアに感染させられる。

- 偽サイトへの誘導: ユーザーを偽のサイトに誘導し、個人情報を入力させようとする。

Cookie

ユーザーがWebサイトを訪れた際の「訪問回数」や「日時」などに関する情報が入った小さなファイルのことで、使用しているPCやスマホに保存されます。

主な対策

- サニタイジング: ユーザーの入力に含まれる特殊文字(

&、<、>、"、'など)を、スクリプトとして実行されないように別の文字列に置換(エスケープ処理)する。 - 入力値の制限: ユーザーが入力できる文字種や長さを制限する。

- WAFの導入: Webサーバーの前面に設置し、不正な通信を検知・遮断する。

- バリデーション処理の実施: Webフォームなどの入力を受け付ける際に、入力内容が想定される形式に合っているか確認し、不正な値を排除する。

クロスサイトリクエストフォージェリ(CSRF)

クロスサイト・リクエスト・フォージェリ(CSRF)は、ユーザーがログイン中のWebサイトに対して、意図しない操作を強制させるサイバー攻撃です。攻撃者は、不正なリンクなどを仕込んだ偽のサイトにユーザーを誘導し、ユーザーがそのサイトを訪れると、被害者が本来意図しない、攻撃者が指定したリクエスト(「ユーザーが自分で実行したかのように見せかけたリクエスト」)が正規のWebサイトに送信されます。これにより、ECサイトでの不正な決済や、SNSでの意図しない投稿などが発生する可能性があります。

攻撃の仕組み

- 偽サイトの作成: 攻撃者は、Webサイトにユーザーを誘導するための不正なリンクや画像を仕込んだ偽サイトを用意します。

- ユーザーの誘導: 攻撃者は、メールやSNSなどを通じて、ユーザーをその偽サイトへ誘導します。

- 意図しないリクエストの送信: ユーザーが偽サイトにアクセスすると、そのユーザーのブラウザから、ログイン中の正規のWebサイトに対して、攻撃者が指定した不正なリクエストが自動的に送信されます。

- 正規のリクエストと誤認: 正規のWebサイトは、このリクエストがログイン中のユーザー自身から送られたものだと誤認し、処理を実行してしまいます。

被害例

- 不正な決済: ログイン中のECサイトで、身に覚えのない商品の購入や送金などが行われる。

- 意図しない投稿: SNSや掲示板で、偽の投稿を書き込まれる。

- アカウントの乗っ取り: パスワードの変更など、重要な情報が不正に変更される。

対策方法

- こまめなログアウト: 重要なサービス(オンラインバンキング、ECサイトなど)の利用後は、必ずログアウトする習慣をつける。

- 不審なリンクを開かない: メールやSNSで届いた、身に覚えのないURLはクリックしない。

- パスワードの再入力を求める機能: 重要な操作(変更、決済など)の直前にパスワードの再入力を求める機能が有効です。

クロスサイトスクリプティング(XSS)との違い

XSS(クロスサイトスクリプティング)とCSRF(クロスサイトリクエストフォージェリ)は、どちらもWebサイトの脆弱性を突く攻撃ですが、目的と仕組みが異なります。XSSは「ユーザーのブラウザ上で悪意のあるスクリプトを実行させる」ことで情報を盗む攻撃です。一方、CSRFは「ログイン中のユーザーになりすまして、意図しない操作(メール変更、投稿など)をサーバー上で実行させる」攻撃です。

XSSとCSRFの主な違い・比較表

| 特徴 | XSS (クロスサイトスクリプティング) | CSRF (クロスサイトリクエストフォージェリ) |

|---|---|---|

| 主な目的 | クッキー(Cookie)奪取、セッションハイジャック、なりすまし操作 | パスワード変更、強制掲示板投稿など、状態変更を伴う不正操作 |

| 仕組み | サイトにスクリプトを埋め込み、ブラウザで実行させる | ユーザーに意図しないHTTPリクエストを送らせる |

| 攻撃対象 | ユーザーのブラウザ、クッキー情報 | Webアプリケーション(サーバー側)の機能 |

| 主な対策 | 特殊文字のエスケープ、Content Security Policy (CSP) の設定 | アンチCSRFトークンの埋め込み、SameSite属性のクッキー設定 |

ディレクトリトラバーサル

ディレクトリトラバーサルとは、ウェブアプリケーションの脆弱性を悪用し、本来アクセスできないはずのディレクトリやファイルを不正に読み取るサイバー攻撃です。攻撃者は「../」のような相対パスの記法を悪用して、サーバーの階層をさかのぼり、機密情報や設定ファイルにアクセスします。この攻撃により、個人情報漏洩、ウェブサイトの改ざん、データ削除といった被害が発生する可能性があります。

攻撃の仕組み

- 相対パスの悪用: アプリケーションがユーザーからの入力を元にファイルを開く際、入力値のチェックが不十分だと、攻撃者は「../」などの記号を仕込みます。

- 正規化の悪用: OSの機能で「../」を親ディレクトリへの移動として解釈(正規化)し、それを利用して本来アクセスできない上位ディレクトリのファイルやデータにたどり着きます。

- 攻撃例: 画像を表示する機能に脆弱性があった場合、画像ファイル名を指定する代わりに「../../../../etc/passwd」のように入力することで、システム上のパスワードファイルなどを盗み見ることが可能になります。

被害例

- 情報漏洩: 個人情報や顧客データ、設定ファイルなど、機密情報が漏洩します。

- 改ざん・削除: ウェブサイトのコンテンツが改ざんされたり、重要なデータが削除されたりして、サービスが停止する可能性があります。

- システム乗っ取り: システムファイルにアクセスし、サーバー全体を乗っ取られる危険性があります。

- マルウェア感染: ソースコードが改ざんされ、閲覧者を不正なサイトへ転送させられる可能性があります。

標的型攻撃

標的型攻撃とは、特定の組織や個人を狙って行われるサイバー攻撃で、目的は機密情報の窃取や金銭獲得、業務妨害などです。攻撃者は取引先や従業員を装ったメールにマルウェアを添付したり、よく閲覧するウェブサイトに不正プログラムを仕込んだりするなど、巧妙な手口を用います。

特徴

- 特定の標的を狙う: 無差別に攻撃するのではなく、特定の企業や組織を狙います。

- 入念な事前準備: 標的を徹底的に調査し、入念な準備をしてから攻撃を開始します。

- 巧妙な手口: 取引先や同僚などを装って巧妙なメールを送るなど、受信者がだまされやすい手口を使います。

- 持続性: 組織内に潜伏して時間をかけて情報を窃取したり、侵入の足がかりを広げたりすることがあります。これはAPT攻撃とも呼ばれます。

- 見破りにくい: 一般的なウイルス対策ソフトでは検知できない、新しいマルウェアが使用される場合もあります。

主な手口

- 標的型攻撃メール: 取引先や顧客になりすましたメールに、マルウェアが仕込まれた添付ファイルや、感染を誘発するURLが含まれています。

- 水飲み場攻撃: 標的とする組織が頻繁に閲覧するウェブサイトに不正プログラムを仕込み、アクセスした際に感染させます。

- 内部からの情報窃取: 侵入後、ネットワーク内で特定の情報を探し出し、盗み出します。

対策

- 多層防御: 攻撃の入口だけでなく、内部や出口も含めて多層的に防御策を講じることが重要です。

- 入口対策:

- 不審なメールやURL、添付ファイルを開かない。

- フリーメールアドレスからのメールや、署名内容の誤りなどに注意する。

- 内部・出口対策:

- OSやソフトウェアを常に最新の状態に保つ。

- 従業員へのセキュリティ教育を定期的に実施する。

- 侵入後の動きを監視し、異常を早期に検知する仕組みを導入する。

ドライブバイダウンロード

ドライブバイダウンロードとは、ユーザーの意図とは関係なく、Webサイトを閲覧するだけでマルウェアが自動的にダウンロード・インストールされる攻撃手法です。攻撃者は正規のWebサイトを改ざんしたり、脆弱性のあるソフトウェアを利用したりして、気づかないうちにマルウェアに感染させます。

仕組み

- 脆弱性の悪用: WebブラウザやOS、アプリのセキュリティ上の欠陥(脆弱性)を突いて侵入します。

- マルウェアの埋め込み: 攻撃者が用意した不正なWebサイトや、改ざんされた正規のWebサイトに、悪意のあるプログラムを仕込みます。

- 自動ダウンロード: ユーザーがそのサイトにアクセスしただけで、ユーザーの同意なくマルウェアが自動的にダウンロードされ、インストールされます。

- 気づきにくい: ユーザーは気づかないうちに感染することが多いため、感染に気づきにくいという特徴があります。

主な攻撃例

- 正規サイトの改ざん: 普段利用しているような人気のある正規のWebサイトが改ざんされ、意図せず悪意のあるサイトに誘導されるケースです。

- 不正広告: 広告配信サービスを介して、表示される広告バナーに悪意のあるプログラムが仕込まれているケースです。

被害

- 情報漏洩: 個人情報や企業の機密情報が盗まれる可能性があります。

- 端末の乗っ取り: 端末が乗っ取られ、勝手に操作されたり、データを破壊されたりする可能性があります。

- マルウェアの拡散: 感染した端末から、連絡先などにマルウェアがばらまかれる可能性があります。

対策

- ソフトウェアを常に最新の状態に保つ: OS、Webブラウザ、アプリなどのセキュリティ更新プログラムを適用し、常に最新の状態に保つことが最も重要です。

- Webフィルタリングソフトの利用: マルウェアや危険なサイトをブロックする機能を備えたWebフィルタリングソフトを導入する。

- 不要なソフトウェアのアンインストール: 使用していないソフトウェアやアドオンはアンインストールし、攻撃経路を減らす。

- 公式アプリストア以外の利用を避ける: 公式アプリストア以外の場所からアプリをダウンロードしないようにする。

アドオン

Webブラウザやソフトウェアの基本機能に、後から追加・機能拡張できるプログラムのことです。

水飲み場型攻撃

水飲み場型攻撃とは、標的となる組織のユーザーが日常的にアクセスするウェブサイトを改ざんし、そのサイトを閲覧しただけでマルウェアに感染させる標的型サイバー攻撃の一種です。

手口の詳細

- ターゲット選定: まず、攻撃者は特定の企業や組織のユーザーがよくアクセスするウェブサイトを特定し、徹底的に調査します。

- ウェブサイトの改ざん: ターゲットのウェブサイトを改ざんし、マルウェアや不正なコードを仕込みます。

- 感染: ユーザーが改ざんされたサイトを閲覧すると、その人の端末は自動的に別サイトに誘導されたり、マルウェアに感染したりします。この際、OSやソフトウェアの脆弱性を突いて感染させることが一般的です。

被害

- 端末のマルウェア感染

- 機密情報の窃取

- サイバー攻撃の踏み台にされる

対策

- 利用者側:

- セキュリティソフトを導入し、定義ファイルを常に最新の状態に保つ。

- OSやソフトウェアの更新プログラムをこまめに適用する。

- 不審なウェブサイトの閲覧を避ける。

- サイト管理者側:

- ウェブサイトの脆弱性診断を定期的に実施する。

- 改ざん検知ソリューションを導入する。

- 従業員へのセキュリティ教育を定期的に実施する。

電子メールの第三者中継

電子メールの第三者中継とは、メールサーバーが本来の通信経路にない第三者からのメール送信を、無制限に中継してしまうことです。この状態は「オープンリレー」とも呼ばれ、迷惑メールやウイルスメールの送信に悪用されるため、セキュリティ上の問題となります。適切な認証や設定制限を行っていないメールサーバーがこの状態になり、踏み台として悪用され、ブラックリストに登録されるリスクがあります。

第三者中継が引き起こす問題

- 迷惑メール・ウイルスメール送信の踏み台にされる: 攻撃者は第三者中継が可能なサーバーを悪用し、自らの身元を隠して迷惑メールやウイルスをばらまきます。

- サーバーの評価が低下する: スパム送信元として利用されたサーバーは、スパム監視機関によって評価が下がり、他の正規のメールも迷惑メールと判定されて届かなくなる可能性があります。

- ブラックリストに掲載される: 悪用されたサーバーは、ブラックリストに登録されることがあります。この場合、自身が送信するメールが受信拒否されるなどの影響が出ます。

- ユーザーに気づかれずに利用される: マルウェアに感染したPCが、気づかないうちに第三者中継の踏み台にされているケースもあります。

第三者中継への対策

第三者中継は、サーバー管理者と利用者それぞれが対策を講じる必要があります。

サーバー管理者向けの対策

- ユーザー認証を必須にする: ユーザー認証を伴わないメール送信を拒否する設定をします。

- 認証機能(SMTP認証)を導入する: 送信時にユーザー名とパスワードで認証を求めるようにします。

- OP25B(Outbound Port 25 Blocking)を導入する: 自社ネットワークからインターネットへ出ていく際のポート番号

25をブロックし、不正なメール送信を防ぎます。代わりに、認証されたメールサーバーにポート

587などを使って送信する方式を採用します。

- 送信元を制限する: 許可されたIPアドレスやドメインからのメール送信のみを受け付けるようにします。

- Webアプリケーションの対策: Webアプリケーションでメール送信機能がある場合、ユーザーからの入力値(宛先、件名など)がメールヘッダに直接反映されないように、厳格な入力検査を行うか、適切なフィルタリングを行います。

利用者向けの対策

- 提供されている認証機能を利用する: 利用しているメールサービスが提供するSMTP認証機能を有効にします。

- 不明なメール、不審なメールを開かない: マルウェアに感染して第三者中継に利用されることを防ぐため、心当たりのないメールは開かないようにします。

- セキュリティソフトを導入・更新する: 自身のPCがマルウェアに感染しないように、セキュリティソフトを最新の状態に保ちます。

知識に自信ができた方は、今度は自身のキャリアアップに向けて準備してみませんか?

まずは無料でキャリア相談

コメント