情報セキュリティは、個人や企業が保有する機密情報、個人情報、知的財産などを、不正アクセス、漏洩、改ざん、ウイルス感染などの脅威から守るために非常に重要です。適切な対策を怠ると、信用の失墜、金銭的な損失、法的責任、事業継続の危機につながるリスクがあります。情報セキュリティは、事業継続と企業の信頼維持に不可欠な要素のためしっかり学習しておきましょう。

画像参照:https://group.gmo/security/security-all/information-security/

エンティティ認証技術

エンティティ認証技術とは、ユーザー、デバイス、システムなどの「エンティティ(主体)」が本物であるかを確認する技術です。これにより、正当な利用者のみがシステムにアクセスし、機密情報が保護されます。代表的な技術には、知識情報(パスワード)、所持情報(ワンタイムパスワード、証明書)、生体情報(指紋、顔など)を用いる方法があります。

パスワード認証

正しいパスワードを知っているかどうかで本人の確認をします。クライアント側でユーザIDとパスワードを入力しサーバに送信します。サーバ側では、サーバに登録されているユーザIDとパスワードと一致するか確認します。一致した場合は本人と判断します。

パスワード

下記3つの条件を持たす組み合わせは、推測されにくいパスワードとなります。

・英字,数字,記号を混ぜる

・辞書に載っている単語は使用しない

・同じパスワードを使いまわせない

サーバではパスワードをパスワードファイルと呼ばれるファイルに登録します。パスワードファイルに登録されたパスワードは平文ではなくハッシュ値として記録されます。そうすることにより、万が一パスワードファイルが盗まれたとしてもパスワードが漏洩しないように工夫されています。

ハッシュ値

特定のデータからハッシュ関数を用いて得られる、固定長の短い文字列を指します。

チャレンジレスポンス認証

チャレンジレスポンス認証とは、サーバーから提示された「チャレンジ」(ランダムな文字列や問題)に対し、ユーザーが秘密情報(パスワードなど)を使って計算した「レスポンス」を返すことで本人確認を行う認証方式です。この方式はパスワードを直接通信経路上で送る必要がないため、通信の盗聴によるパスワード漏洩を防ぐことができ、安全性を高めることができます。

仕組み

- 認証要求: ユーザーがサーバーにアクセスを要求します。

- チャレンジの生成と送信: サーバーはランダムな文字列(チャレンジ)を生成し、ユーザーに送信します。

- レスポンスの計算: ユーザーは受け取ったチャレンジと、あらかじめ設定したパスワード(秘密情報)を、決められた方法で計算し、レスポンスを生成します。

- レスポンスの送信: ユーザーは生成したレスポンスをサーバーに送信します。

- 認証の照合: サーバーは、保存しているユーザーのパスワードと、受信したチャレンジを使って、同じ計算を行います。

- 認証の成功: サーバーが計算したレスポンスと、ユーザーから送られてきたレスポンスが一致すれば、認証は成功となります。

例

- ワンタイムパスワード: サーバーが発行したチャレンジを使い、ユーザーがワンタイムパスワードを生成して返します。

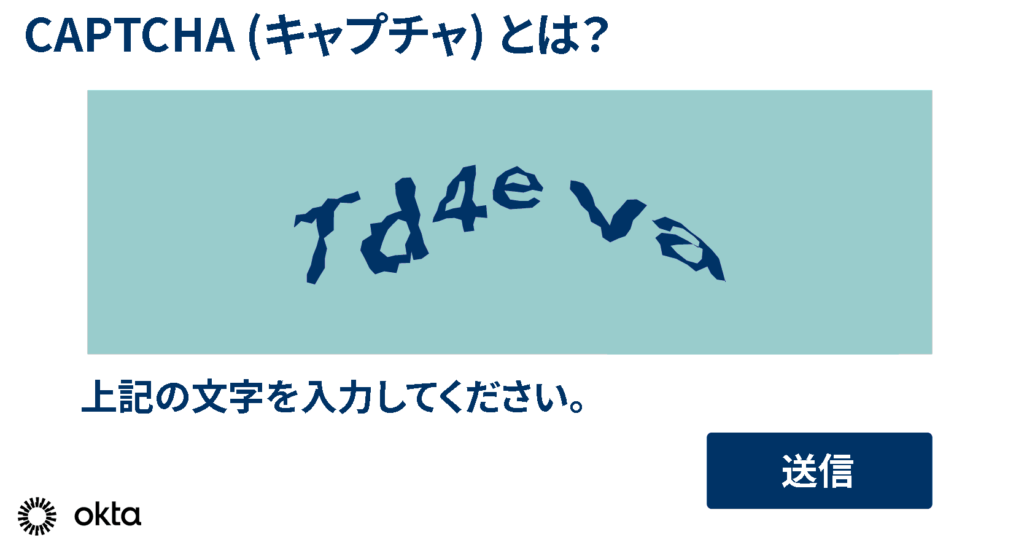

- CAPTCHA: 人間が判読できる歪んだ文字列をチャレンジとして表示し、それを入力させることで、ボットによる不正アクセスを防ぎます。

画像参照:https://www.okta.com/ja-jp/identity-101/captcha/

- SSHの公開鍵認証: サーバーがチャレンジを送り、クライアント側で秘密鍵を使って署名したレスポンスを返します。

特徴

- 安全性の向上: 通信経路上にパスワードがそのまま流れないため、盗聴によるパスワード漏洩のリスクを減らせます。

- リプレイ攻撃への対策: サーバーから送られるチャレンジが毎回異なるため、不正なプログラムが過去の通信を再利用する「リプレイ攻撃」を防ぎます。

- 多様な応用: パスワード認証だけでなく、CAPTCHAや公開鍵認証など、様々な場面で応用されています。

バイオメトリクス認証

バイオメトリクス認証(生体認証)とは、指紋、顔、声、静脈など、個人に固有の身体的特徴や行動的特徴を用いて本人確認を行う技術です。パスワードや物理的な鍵の紛失・盗難のリスクがなく、なりすましが困難なため、高いセキュリティと利便性を両立させることができます。

特徴

- セキュリティの高さ: 偽造が困難な個人の生体情報を使用するため、パスワードなどの従来の認証方法よりも安全性が高いです。

- 利便性の高さ: ユーザーはパスワードを覚える必要がなく、物理的な鍵やカードを持ち歩く必要がありません。

- なりすましが困難: 一人ひとりが固有の身体的・行動的特徴を持っているため、本人以外がなりすましにくいです。

バイオメトリクス認証には下記のような種類があります。

身体的な特徴を利用した認証

| 認証 | 概要 |

|---|---|

| 指紋認証 | 指の指紋の模様を利用します。 |

| 顔認証 | 顔の輪郭や各パーツの特徴を認識します。 |

| 静脈認証 | 指や手のひらの静脈パターンを利用します。 |

| 虹彩認証 | 瞳孔周辺の虹彩の模様を利用します。 |

| 声紋認証 | 声の特徴(波形など)を利用します。 |

行動的な特徴を利用した認証

| 認証 | 概要 |

|---|---|

| 歩き方や筆跡 | 歩き方や文字を書く際の癖などを利用します。 |

| キーボード入力 | キーを打つ速さやリズムなどを利用します。 |

| マウス操作 | マウスの動かし方などを利用します。 |

利用例

- スマートフォン: ロック解除やアプリのログイン。

- 金融機関: ATMの操作やオンライン取引の本人確認。

- 企業の入退室管理: 社員証の代わりに使用。

- その他: ホテルやコンサート会場のチケット、オンライン本人確認(eKYC)など。

重要用語

本人拒否率(FRR):本人でも認証に失敗する確率を指します。

他人受入率(FAR):他人であっても認証に成功する確率を指します。

シングルサインオン(SSO)

SSOとは、「シングルサインオン(Single Sign-On)」の略称で、1回のログインで複数のアプリケーションやサービスにアクセスできる認証システムのことです。ユーザーは複数のIDとパスワードを管理する手間が省け、利便性が向上します。また、企業にとっては、パスワードの使い回しによるリスクが減少し、セキュリティが強化されるというメリットがあります。

仕組み

- ユーザーがSSOサービスに一度ログインすると、そのユーザーの認証情報がSSOサービスに登録されます。

- その後、ユーザーが別のアプリケーションにアクセスする際、SSOサービスはユーザーが認証済みであることを各アプリケーションに伝えます。

- これにより、各アプリケーションで再度ログイン情報を入力する必要がなくなります。

主なメリット

- 利便性の向上:ユーザーは複数のIDとパスワードを管理・入力する手間が省けます。

- セキュリティの強化:IDやパスワードの使い回しによる情報漏洩リスクが低減します。また、管理者はユーザーのパスワードを一元管理できます。

- 業務効率化:パスワード忘れによるパスワードリセットなどの問い合わせ対応が減り、管理者の負担が軽減されます。

導入が増加している背景

- クラウドサービスやWebアプリケーションの普及により、多くのサービスで個別のIDとパスワード管理が煩雑になっていました。

- リモートワークの普及など働き方の多様化も、一元化されたセキュアなアクセスを可能にするSSOの導入を後押ししています。

📝 よく出る問題パターン

① 認証方式の分類問題

👉 定番中の定番

例題

「次のうち、生体認証に該当するものはどれか?」

- A:ICカード

- B:パスワード

- C:指紋認証

- D:ワンタイムパスワード

✅ 正解:C

👉 よくあるひっかけ

- ワンタイムパスワード → 所持情報

- ICカード → 所持情報

② 多要素認証の組み合わせ

👉 「異なる要素かどうか」がポイント

例題

「多要素認証に該当する組み合わせはどれか?」

- A:パスワード+秘密の質問

- B:パスワード+ICカード

- C:指紋+顔認証

- D:暗証番号+パスワード

✅ 正解:B

👉 解説

- A・D → 知識情報のみ(NG)

- C → 生体情報のみ(NG)

③ チャレンジレスポンス認証

👉 超頻出・計算や流れを問う問題あり

仕組み

- サーバが乱数(チャレンジ)送る

- クライアントが秘密鍵などで加工

- 結果(レスポンス)返す → 一致すれば認証OK

👉 ポイント

- パスワードをそのまま送らない

- リプレイ攻撃に強い

④ ワンタイムパスワード(OTP)

👉 ほぼ毎回出る

特徴

- 一度しか使えないパスワード

- 時刻同期方式 / カウンタ方式

カウンタ方式

ログインのたびにカウンタ(回数)を増やしてパスワードを変える方式です。

👉 よくある問題

「リプレイ攻撃対策として適切なものはどれか」

✅ 正解:ワンタイムパスワード

⑤ リプレイ攻撃との関係

👉 認証問題とセットで出る

例題

「盗聴した認証情報を再送してなりすます攻撃はどれか?」

✅ 正解:リプレイ攻撃

👉 対策として問われるもの

- ワンタイムパスワード

- チャレンジレスポンス

⑥ デジタル署名との違い

👉 混同しやすいので頻出

| 用語 | 目的 |

|---|---|

| エンティティ認証 | 本人確認 |

| デジタル署名 | 改ざん防止+本人証明 |

👉 「どっちの説明か」を問う問題がよく出る

🎯 試験で狙われるポイントまとめ

特に覚えるべきはこの5つ👇

- 多要素認証=異なる要素の組み合わせ

- ワンタイムパスワード=リプレイ攻撃対策

- チャレンジレスポンス=パスワードを送らない

- 生体認証=なりすましに強いが誤認識あり

- 同じ要素2つは多要素にならない

📊 頻出度ランキング

1位:多要素認証の判定

2位:ワンタイムパスワード

3位:チャレンジレスポンス

4位:認証3要素の分類(知識情報・所持情報・生体情報)

5位:リプレイ攻撃との対応

💡 ワンポイント攻略

問題を見たらまずこれ👇

👉「これは3要素のどれ?」

👉「同じ種類が2つになってないか?」

これだけでかなり解けます。

認証3要素とは

本人確認は次の3つに分類されます👇

① 知識情報

👉 「本人だけが知っている情報」

- パスワード

- 暗証番号(PIN)

- 秘密の質問

📝 ポイント

→ 覚えているもの

② 所持情報

👉 「本人が持っているもの」

- ICカード

- セキュリティトークン

- スマホ(認証アプリ)

セキュリティトークン(ST)

ブロックチェーン技術を活用し、株式や不動産などの資産をデジタル化した「デジタル証券」です。

📝 ポイント

→ 物理的に持っているもの

③ 生体情報

👉 「本人の身体的特徴」

- 指紋

- 顔認証

- 虹彩

- 静脈認証

📝 ポイント

→ 体そのもの

知識に自信ができた方は、今度は自身のキャリアアップに向けて準備してみませんか?

まずは無料でキャリア相談

コメント